Il Ministero delle Imprese e del Made in Italy (MIMIT) ha istituito un nuovo contributo…

Ti sei mai chiesto perché gli hacker vogliono i nostri dati?

Quando dati privati o confidenziali vengono rubati e poi diffusi in rete, si parla di data breach. La tipologia di informazioni rubate appartiene a due macrocategorie: file relativi all’azienda e file relativi alle persone.

Ma perché gli hacker rubano i nostri dati?

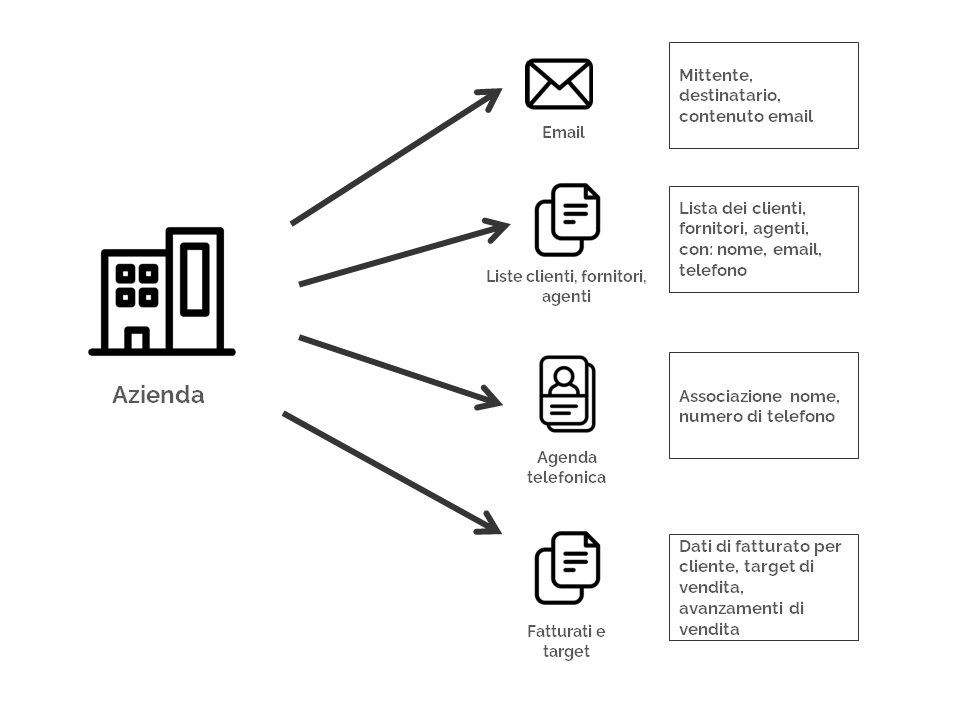

File rubati alle aziende

Quando si tratta di file relativi all’azienda è presto detto, dati in possesso a un criminal hacker permettono di svolgere attività di business intelligence mirate. È possibile, ad esempio, contattare i clienti dell’azienda, la rete vendita, sapere quanto hanno venduto, cosa e quando.

Risulta evidente che tali informazioni possono essere utili a un concorrente per azioni mirate, oppure a un criminale informatico per contattare clienti e fornitori al fine di incidere in maniera più efficace nell’estorsione della vittima.

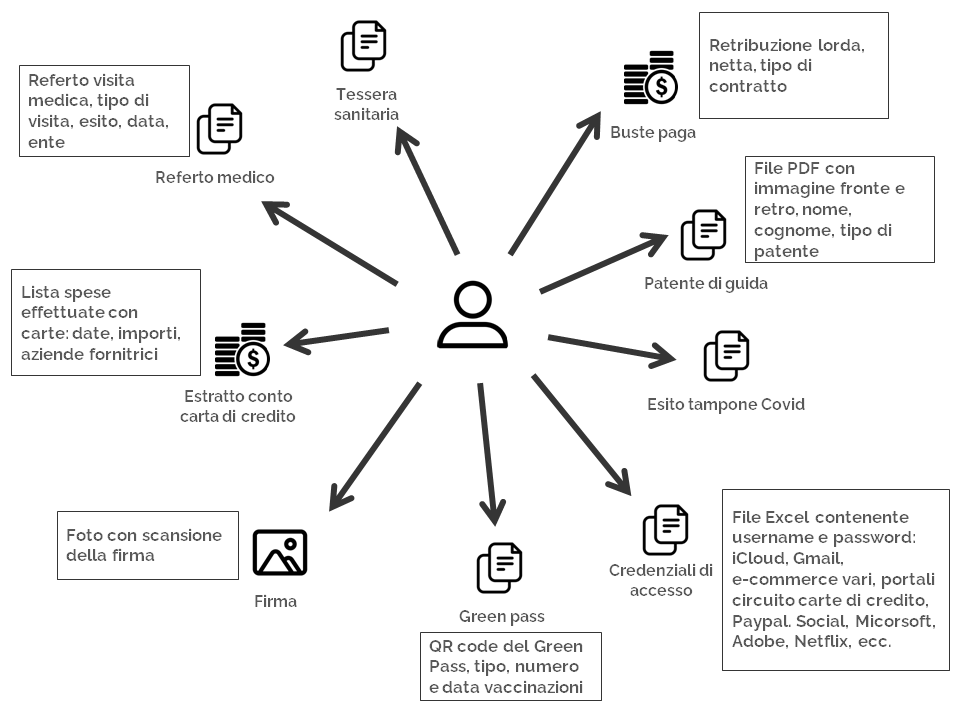

File rubati alle persone

Qui la cosa è più complicata, perché si sposta l’attenzione su quella che potremmo definire vittima indiretta, in quanto i suoi dati sono finiti in rete. I casi di vittime indirette possono essere due: i dipendenti dell’azienda e i clienti.

Prendiamo ora ad esempio un caso reale di un’azienda che ha subito un attacco ransomware, a cui sono stati esfiltrati alcuni GB di dati dall’interno e poi pubblicati su un sito nel dark web. Le informazioni pubblicate sono quindi il contenuto di alcuni PC o server, all’interno dell’azienda, dove i dipendenti salvano i loro file.

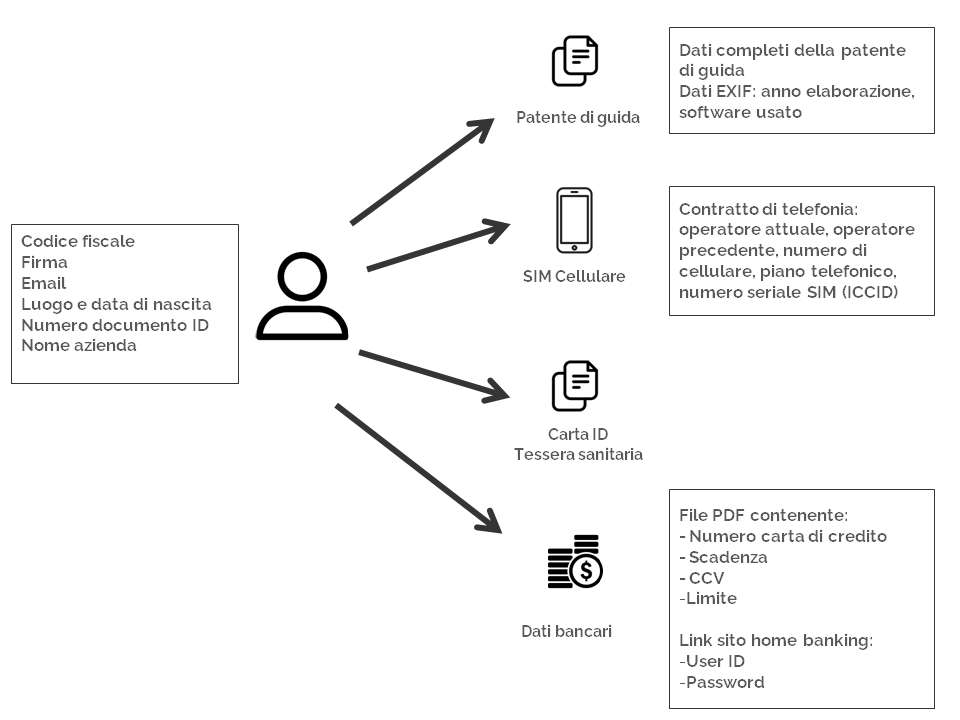

I dati relativi a questa persona sono molti: dai documenti, alla firma digitale, fino a un file Excel con una quantità enorme di username e password di portali di vario genere.

Il secondo caso, oltre a riportare sempre i documenti d’identità, è significativo perché si possono trovare i dati della SIM telefonica (con ICCID), i dati della carta di credito e dell’accesso ai servizi bancari.

Nel caso specifico, il rischio maggiore è quello dell’accesso non autorizzato ai propri sistemi e del furto d’identità.

Cosa può succedere concretamente?

Essere in possesso di un numero di telefono, documento d’identità, numero di SIM, permette a un criminale di attuare un tentativo di sim swap, ovvero “spostare” il numero di telefono della vittima su una nuova SIM, in mano al truffatore.

Per fare cosa? Avere accesso, ad esempio, agli SMS dei sistemi a doppia autenticazione come quelli bancari.

Con i documenti di identità, è possibile tentare un account takeover, ovvero impossessarsi ad esempio di un account social, reclamando di esserne il proprietario. Facebook, ad esempio, chiede copia del documento di identità per verificare un account.

Ricordiamoci inoltre che molti servizi online, come ad esempio la richiesta di un finanziamento, possono essere portati a termine avendo il documento d’identità, la tessera sanitaria dell’individuo e una busta paga.

Procedura di finanziamento (fonte: Mediaworld)

Ultimo, ma non ultimo, l’accesso non autorizzato ai propri sistemi: se lasciamo che le nostre password siano memorizzate in un file Excel su un PC che è stato violato, il rischio è enorme.

Ad alcuni può sembrare “cosa da poco” che qualcuno ci rubi l’identità su un social network, ma nella realtà non è così: a parte i profili social che vengono usati per attività lavorative c’è anche il problema che, sostituendomi a una persona, potrei svolgere azioni illecite, come ad esempio inviare malware a tutti i contatti, piuttosto che pubblicare messaggi al limite della legalità.

Un altro aspetto fondamentale avendo a disposizione le informazioni di un data breach è quello del phishing: i social engineer vanno a nozze con una mole di dati del genere.

Perché? Perché è possibile confezionare e-mail molto contestualizzate e credibili.

Nel caso in questione, mettetevi nei panni del cliente a cui sono stati violati i dati e riceveste una e-mail di questo tipo:

“Gentile XXXX, la sua patente di guida numero YYYYY scadrà tra 30 giorni. In ottemperanza al nuovo regolamento e per velocizzare le pratiche di rinnovo, la invitiamo a cliccare sul seguente link del Portale ACI – al quale è iscritto – per prenotare senza attesa la visita di rinnovo.”

Un messaggio del genere, che ha riferimenti concreti, potrebbe facilmente trarre in inganno chiunque.

Questo è il motivo per cui tutte queste informazioni hanno un preciso valore economico nei marketplace sul dark web: un documento dì identità, per esempio, può essere venduto – se in alta definizione – fino a 500$.

Esempio di prezzi di vendita nel dark web (fonte: Privacy Affairs, 2020).

Conclusioni

Speriamo con questo articolo di aver fatto un po’ più di chiarezza sul motivo per cui i nostri dati e quelli aziendali sono così appetibili agli occhi degli hacker e, di conseguenza, perché è fondamentale fare di tutto per proteggerli.

Non è possibile purtroppo difendersi al 100% da un attacco informatico, ma è assolutamente necessario dotarsi degli strumenti più evoluti che possano limitare al minimo sia la possibilità che ciò accada, che i danni verso aziende e persone.

Noi di Comitel, forti della nostra esperienza pluridecennale nel settore e avvalendoci della collaborazione con i migliori partner del settore, offriamo le tecnologie di cyber security più avanzate sul mercato, per permettere ai nostri clienti di salvare il proprio business, proteggere i dati e mantenere il controllo in questa nuova era digitale.