Il Rapporto Clusit rappresenta il documento più importante in Italia sulla sicurezza informatica Il Rapporto…

Truffa del CEO, licenziata dopo un bonifico agli hacker: cosa insegna il caso

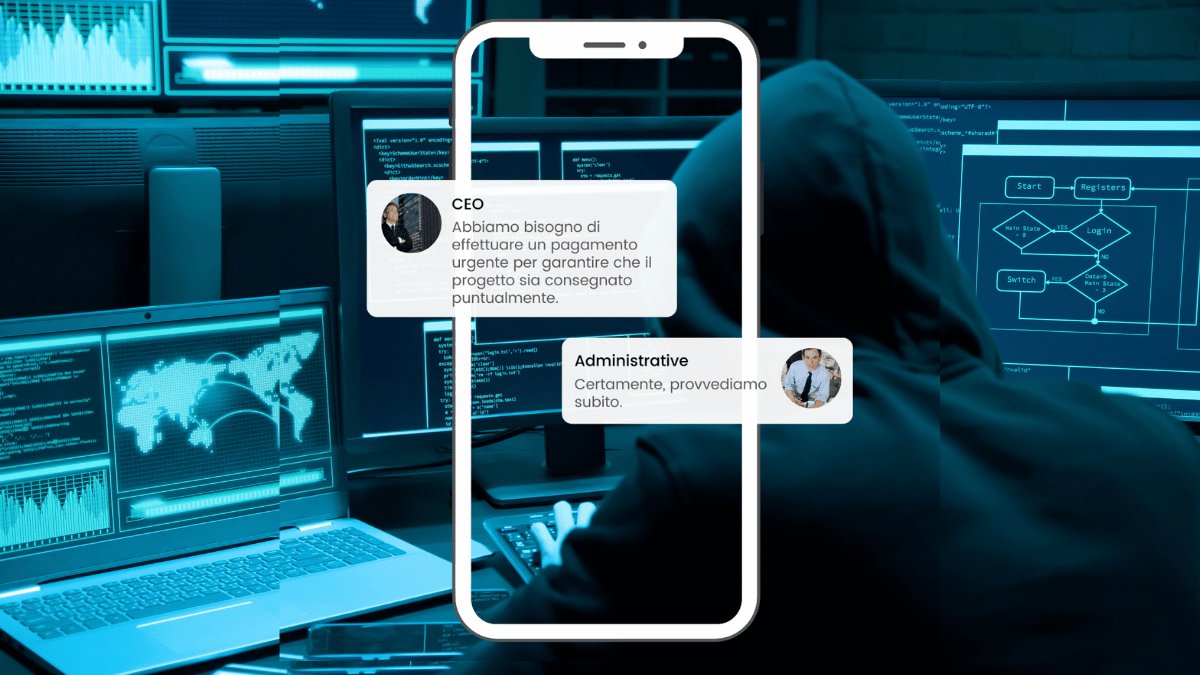

Una mail che sembra arrivare dal vertice aziendale. Una richiesta urgente di pagamento. Un bonifico disposto senza le verifiche necessarie. È questo lo schema della cosiddetta truffa del CEO, o BEC (Business Email Compromise), una minaccia sempre più concreta per le aziende. Ne abbiamo già parlato nel nostro articolo di approfondimento dedicato a come riconoscere e prevenire questo tipo di attacco, ma una recente decisione della Cassazione riporta il tema al centro dell’attenzione: oggi, infatti, un errore davanti a una frode di questo tipo può avere conseguenze molto pesanti, non solo per l’impresa, ma anche per il dipendente coinvolto.

Una falsa mail, un bonifico, un licenziamento

Il caso che sta facendo discutere riguarda una dipendente amministrativa che, sulla base di una mail apparentemente inviata dal presidente della società, ha disposto un bonifico di circa €16.000 verso un soggetto estero poi risultato estraneo all’azienda. Secondo le ricostruzioni pubblicate in questi giorni, la comunicazione presentava già diversi segnali anomali: causale generica, assenza di fattura o documentazione di supporto, mancanza dei riferimenti normalmente richiesti dalle procedure interne. Il giorno successivo, inoltre, il vero presidente aveva segnalato la natura fraudolenta della richiesta, ma la lavoratrice non si era attivata in tempo per tentare il blocco dell’operazione.

Con l’ordinanza n. 3263 del 13 febbraio 2026, la Corte di Cassazione ha confermato la legittimità del licenziamento disciplinare e la fondatezza della richiesta di restituzione del danno economico subito dall’azienda. In sostanza, la Suprema Corte ha ribadito che, quando si gestiscono pagamenti o informazioni sensibili, non basta una diligenza generica: serve un livello di attenzione qualificato, coerente con il ruolo ricoperto.

Questa notizia colpisce perché segna un punto molto chiaro: il rischio cyber non è più soltanto un tema tecnico da demandare all’IT. È diventato una responsabilità diffusa, che coinvolge tutti i dipendenti aziendali. In altre parole, basta un solo click sbagliato, o un bonifico eseguito con troppa fretta, per trasformare una vulnerabilità digitale in un problema economico, organizzativo e perfino legale.

Un principio chiaro: chi gestisce pagamenti deve verificare

C’è un passaggio della decisione che merita particolare attenzione. Uno dei temi centrali affrontati dalla Cassazione riguarda infatti il parametro di diligenza richiesto al dipendente. La difesa della lavoratrice aveva sostenuto l’assenza di una formazione aziendale in materia di cybersecurity, ma la Corte ha ritenuto irrilevante tale circostanza, specificando che gli elementi di anomalia fossero tali da rendere comunque doverosa una condotta prudente.

Per chi svolge da tempo funzioni contabili, afferma la Cassazione, è ragionevole richiedere un grado di attenzione superiore alla media, coerente con i canoni dell’ordinaria diligenza nei rapporti commerciali. In presenza di richieste anomale, soprattutto se riguardano trasferimenti di denaro, è quindi doveroso effettuare verifiche e approfondimenti prima di procedere al pagamento.

Il vero punto però non è punire, ma prevenire

Per le aziende, tuttavia, questo non dovrebbe diventare un alibi per non investire nella formazione. Anzi, il messaggio che dovremmo cogliere dall’intera vicenda è proprio l’opposto. Se il livello di attenzione richiesto ai dipendenti è sempre più alto, allora le imprese devono mettere le persone nelle condizioni di riconoscere davvero le minacce, applicare procedure corrette e reagire nel modo giusto quando qualcosa non torna.

Perché oggi gli attacchi non arrivano solo con email scritte male e palesemente sospette. Spesso usano un tono credibile, urgenza, riferimenti al contesto aziendale, indirizzi simili a quelli autentici, richieste fuori orario o fuori procedura. È qui che il fattore umano fa la differenza. E il fattore umano si riduce con consapevolezza, allenamento e metodo.

La cybersecurity si gioca nelle abitudini quotidiane

Quando si parla di sicurezza informatica, molte aziende pensano subito a firewall, antivirus, backup, monitoraggio. Tutto indispensabile ma, come abbiamo visto, non basta.

Secondo una recente ricerca, il 72% degli IT manager individua nell’errore umano la principale minaccia alla sicurezza informatica aziendale. E non è difficile capirne il motivo: una parte enorme del rischio nasce da gesti quotidiani solo in apparenza banali, aprire un allegato, fidarsi di un mittente apparentemente noto, condividere credenziali, ignorare un segnale debole, saltare un passaggio di verifica per fare più in fretta. È proprio in queste micro-decisioni che si inseriscono phishing, social engineering e truffe BEC (Business Email Compromise).

Per questo la formazione cybersecurity ai dipendenti non deve essere vista come un adempimento formale. Deve essere uno strumento pratico, concreto e vicino alla realtà operativa. Un buon percorso formativo aiuta le persone a capire, per esempio: come riconoscere una mail sospetta, quando fermarsi prima di autorizzare un pagamento, perché verificare sempre da un secondo canale e come gestire urgenze anomale e richieste fuori procedura. Competenze semplici in apparenza, ma decisive nella pratica.

Anche la normativa va in questa direzione

Il quadro normativo europeo va nella stessa direzione. La Direttiva NIS2 prevede infatti un doppio livello di formazione: da un lato richiede che i membri degli organi di gestione seguano una formazione specifica, coerente con le responsabilità di governance e supervisione; dall’altro impone alle organizzazioni di adottare misure di igiene cyber, awareness e formazione rivolte a tutto il personale.

Il punto, quindi, non è far seguire a tutti lo stesso corso, ma costruire percorsi diversi in base ai ruoli: più strategici per chi ha responsabilità decisionali, più pratici e operativi per chi ogni giorno utilizza strumenti, gestisce informazioni, autorizza pagamenti o può essere esposto a phishing, social engineering e truffe BEC.

Formare le persone oggi significa proteggere l’azienda domani

Questa vicenda ci ricorda una cosa molto semplice: la sicurezza aziendale non dipende solo dalla qualità della tecnologia adottata, ma anche dalla preparazione di chi la utilizza ogni giorno.

Aspettare che si verifichi un incidente per intervenire è l’approccio più costoso. Molto più efficace è agire prima, costruendo una cultura della sicurezza diffusa, chiara e applicabile, soprattutto nei reparti non tecnici, dove spesso si concentrano azioni quotidiane che possono esporre l’azienda a rischi concreti.

Per questo in Comitel abbiamo sviluppato un percorso di formazione cybersecurity per dipendenti pensato proprio per il personale non tecnico: un corso online chiaro, concreto e fruibile da browser, che aiuta a riconoscere phishing, tentativi di truffa e comportamenti a rischio. Il corso dura 50 minuti, prevede un test finale e rilascia un attestato nominale utile anche in ottica di conformità NIS2. A questo si affiancano percorsi su misura e workshop dedicati alla dirigenza.

Vuoi ridurre davvero il rischio legato all’errore umano?

La tecnologia è fondamentale, ma da sola non basta. Per rafforzare la sicurezza della tua azienda è necessario aiutare le persone a riconoscere i tentativi di phishing, le richieste anomale e i comportamenti che possono trasformarsi in un danno economico o reputazionale.

Scopri il percorso di formazione cybersecurity per dipendenti di Comitel.